Prey Antivol (Prey Anti Theft)

Spécifications

| Date mise à jour | 26/01/2026 |

| Licence | Gratuit |

| Systèmes d'exploitation | Android, iPhone, Service en ligne |

| Catégorie | Surveillance |

Présentation de Prey Antivol (Prey Anti Theft)

Prey est un écosystème de sécurité qui se veut une solution pratique pour les entreprises et les particuliers, leur permettant de gérer, de suivre et de récupérer leurs appareils mobiles. Il offre des solutions adaptées pour protéger vos appareils Android, Chromebook, iOS, Windows, Ubuntu et macOS et vos données contre la perte ou le vol. Son service couvre tous les besoins essentiels, depuis le suivi en temps réel jusqu’à la récupération sécurisée des appareils.

Prey propose des formules adaptées à chaque situation; une formule de base offrant une protection essentielle pour un usage personnel et des solutions complètes destinées aux entreprises. L’équipe Prey, composée de professionnels dévoués, est également prête à accompagner les utilisateurs dans la mise en place et l’optimisation de leurs solutions de sécurité.

Quelles sont les fonctionnalités de Prey ?

Le fonctionnement de Prey repose sur un système de surveillance du dark web qui fonctionne 24h/24 et 7j/7. Il est donc en mesure d’identifier l’exposition de vos messageries et de vos domaines sur le dark web, d’évaluer l’étendue des compromissions de vos données telles que les identifiants, les informations financières ou personnelles et de tester la résistance de vos protocoles de sécurité face aux menaces réelles. Prey anticipe donc les risques pour votre entreprise, en détectant les fuites mineures avant qu’elles ne deviennent des violations critiques.

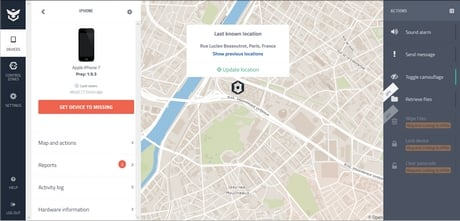

Prey fournit des données de localisation continues pour l’ensemble de votre parc, propose des fonctionnalités de géorepérage avec des alertes et des actions automatisées et conserve un historique de localisation consultable jusqu’à un mois grâce aux modules complémentaires. Ces outils facilitent le suivi des appareils perdus ou volés et améliorent la sécurité globale de votre infrastructure.

En matière de sécurité des appareils, Prey permet de verrouiller les équipements à distance et d’activer un coupe-circuit pour bloquer l’accès aux utilisateurs non autorisés. Des rapports de preuves, incluant photos, données de localisation et informations réseau, peuvent être collectés pour appuyer toute investigation. Des alarmes de sécurité peuvent également être déclenchées à distance pour localiser un appareil à proximité.

En outre, l'utilitaire offre des options pour effacer à distance ou réinitialiser les appareils afin de supprimer les informations sensibles. Les fichiers critiques peuvent être récupérés à distance grâce à la fonctionnalité Pro, et l’état du chiffrement des dispositifs peut être surveillé et géré pour garantir une sécurité optimale.

Prey facilite la gestion du parc d’appareils grâce à des fonctionnalités avancées telles que les actions planifiées, le suivi du prêtage des dispositifs aux employés ou aux étudiants et la création de rôles personnalisés pour gérer les autorisations des membres de votre équipe informatique.

Avec quels OS fonctionne Prey ?

Prey est un service de sécurité et de suivi des appareils accessible en ligne depuis n’importe quel navigateur web, que ce soit Chrome, Firefox, Edge ou tout autre navigateur. Pour plus de mobilité, il est également possible d’utiliser l’application dédiée sur vos appareils Android, iPhone ou iPad, vous permettant de gérer et localiser vos dispositifs même en déplacement. Assurez-vous que votre appareil est équipé d'une version fiable du système (Android 5.0 ou version ultérieure ou iOS 15.6 ou version supérieure).

L'application Prey est proposée au téléchargement sur le Google Play Store et l'App Store, via nos liens directs.

Prey est-il gratuit ou payant ?

Prey est un logiciel payant. Vous devez souscrire à un abonnement adapté pour protéger vos dispositifs. Prey Starter est la formule idéale pour un usage personnel, permettant de protéger jusqu’à 5 appareils.

Prey propose par ailleurs trois formules adaptées aux besoins spécifiques des entreprises (Prey Tracking, Prey Protection et Prey Full Suite). Deux formules supplémentaires sont réservées aux professionnels de l’éducation (Prey Custom et Prey pour Chromebooks).

Il est important de noter que Prey ne propose plus d’essai automatique de 14 jours. Cependant, un essai personnalisé peut être mis en place pour les organisations éligibles, permettant de tester le service avant de s’engager.

Quels sont les logiciels similaires à Prey ?

Si vous voulez tester d'autres outils de sécurité pour protéger vos dispositifs outre Prey, alors nous vous recommandons de vous tourner vers HiddenApp. C'est une solution de sécurité qui permet de retrouver votre appareil en cas de perte ou de vol. Elle fournit un historique de localisation, indique la dernière position connue sur Google Maps et génère un rapport détaillé de l’emplacement exact. HiddenApp permet également de protéger vos données en verrouillant et en effaçant votre appareil à distance. Vous pouvez également collecter des preuves grâce aux données de localisation, photos, captures d’écran et réseaux Wi-Fi à proximité pour retrouver votre appareil. La fonctionnalité de sécurisation à distance vous permet de verrouiller votre appareil avec un code et d’afficher un message d’avertissement pour dissuader toute utilisation non autorisée.

Jamf est une autre alternative à Prey qui se concentre plutôt sur la gestion des appareils Apple. Les outils intégrés permettent le confinement des appareils en cas de vulnérabilité, l’investigation grâce aux journaux et sous-systèmes d’audit, ainsi que la prévention des logiciels malveillants pour macOS. Jamf offre également des fonctionnalités de signalement en temps réel, de protection contre les menaces réseau et hameçonnage et de détection avancée des événements de sécurité Apple, avec possibilité d’intégration dans un SIEM pour un suivi centralisé de la sécurité.

DriveStrike est une autre solution pour protéger vos dispositifs et vos données. Cette solution vous permet de localiser, de verrouiller et d'effacer vos appareils à distance pour éviter toute compromission. DriveStrike assure la confidentialité et la conformité, tout en offrant un avantage concurrentiel pour les entreprises. Ses fonctionnalités incluent la localisation rapide des dispositifs perdus ou volés, le verrouillage des appareils pour empêcher l’accès non autorisé, l’effacement à distance des données sensibles et le chiffrement des fichiers via BitLocker ou VeraCrypt pour une sécurité renforcée.

Publicité