Les menaces en ligne sont nombreuses. Et si certaines tentent de vider les comptes bancaires et les portefeuilles crypto, d’autres malwares, appelés ransomware, essaient de bloquer les smartphones des victimes afin de demander une rançon. Récemment, par exemple, l’entreprise de cybersécurité Zimperium a découvert une nouvelle campagne de ransomware utilisant un logiciel appelé DroidLock, qui tente de piéger les internautes en utilisant des sites de phishing. La campagne ciblerait les utilisateurs d’Android en Espagne en utilisant de faux sites web et de fausses applications qui se font passer pour des services légitimes, comme ceux d’Orange.

Le faux site est utilisé pour pousser l’utilisateur à installer un malware. Puis, une fois l’application frauduleuse installée, celle-ci demande des permissions d’accessibilité, un point de départ qui lui permet de prendre le contrôle de l’appareil de la victime. En tout cas, si l’attaque est réussie, DroidLock est en mesure de bloquer l’écran du smartphone avec un message qui s’apparente à une demande de rançon, et d’avoir un contrôle total.

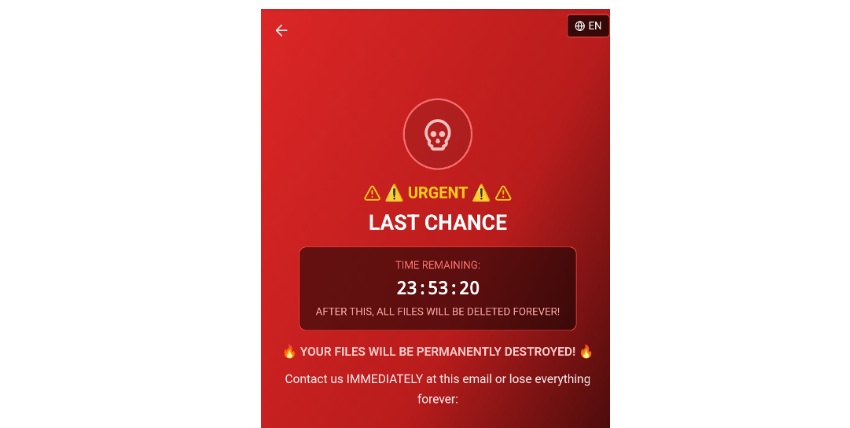

Selon Zimperium, voici (image ci-dessous) à quoi ressemblerait cette demande. En substance, l’écran menacerait la victime d’effacer toutes les données de son smartphone, si celle-ci n’entre pas en contact avec les hackers. Et les conséquences d’une telle attaque seraient encore plus importantes pour les entreprises. “Une fois installé, DroidLock peut effacer les données des appareils, modifier les codes PIN, intercepter les mots de passe à usage unique et contrôler à distance l’interface utilisateur, transformant ainsi un téléphone infecté en un terminal hostile au sein d’un environnement d’entreprise”, indique, en effet, Zimperium.

Un problème que Google essaie déjà de régler

Selon la société Malwarebytes, pour se protéger de cette campagne, les utilisateurs d’Android ne devraient installer que des applications qui viennent de la boutique d’application officielle, et surtout éviter d’installer des apps depuis des liens reçus par SMS, e-mail ou sur les services de messagerie. Avant d’installer une application, il est aussi important de vérifier les informations sur son développeur. De plus, Malwarebytes recommande l’utilisation d’un antivirus, comme le sien (qui détecte déjà ce malware). Il est également important de toujours vérifier les permissions que les applications installées demandent, et de toujours avoir des logiciels à jour.

En tout cas, il est à noter que, de son côté, Google se penche déjà sur ces problèmes. En effet, si Google Play est capable de détecter les malwares, les applications installées en dehors de la boutique officielle échappent plus facilement au contrôle de Google. Pour remédier à cela, Google devrait rendre plus difficile l’installation d’applications dont le développeur n’est pas identifié, sur les appareils Android certifiés. L’idée est de mieux protéger les utilisateurs contre les acteurs qui distribuent des applications malveillantes en profitant de l’anonymat, tout en permettant aux personnes plus expérimentées (et conscientes des risques) d’avoir une liberté totale sur Android.

- L’entreprise Zimperium découvre une nouvelle campagne qui utilise un malware appelé DroidLock et qui piège les victimes en utilisant de faux sites imitant de vrais services, comme Orange

- Si l’attaque est réussie, la victime peut perdre le contrôle de son smartphone

- Le meilleur moyen de se protéger est de n’installer que des apps qui viennent de la boutique officielle du smartphone

- Google prévoit déjà de nouvelles mesures pour contrer ce type de menace sur Android

📍 Pour ne manquer aucune actualité de Presse-citron, suivez-nous sur Google Actualités et WhatsApp.